SSL证书价格贵吗?在全网HTTPS加密的趋势下,部署SSL证书已经是网站安全必备的方式。但仍然有网站所有者认为SSL证书价格偏贵,对SSL证书采取观望态度。不采用SSL证书会造成什么损失吗?数据泄露、钓鱼攻击、访客流失……,跟这些损失比起来,SSL证书真的不贵!

浏览器“不安全”警告造成访客流失

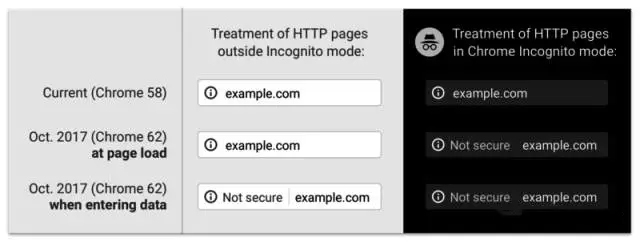

网站未使用SSL证书,可能会造成网站访客流失!今年10月开始,谷歌Chrome 62将对大部分HTTP页面标记“不安全”,如果你的网站仍然使用HTTP连接,访客在访问以下这些页面时,将看到“不安全”警告提示:

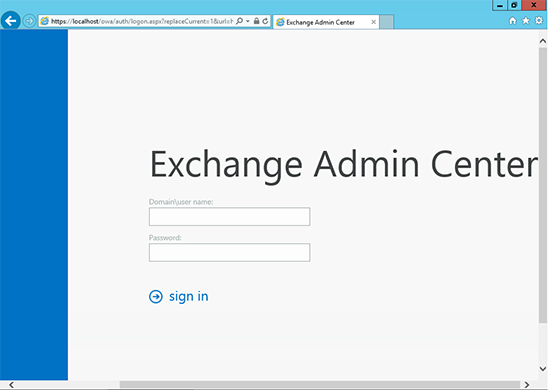

★ 登录页面、支付页面等需要输入密码的页面;

★注册表单、调查问卷、意见反馈、邮件订阅框;

★ 电商网站上的产品搜索框;

★ 新闻网站上的信息搜索框;

也就是说任何需要输入密码或文本的表单页面,未使用HTTPS加密,都将被Chrome标记“不安全”。试想一下,访客看到“不安全”的网站,还能继续放心浏览并达成交易吗?网站未使用SSL证书,可能直接造成访客流失及在线销售额的损失。

数据泄露给用户带来损失

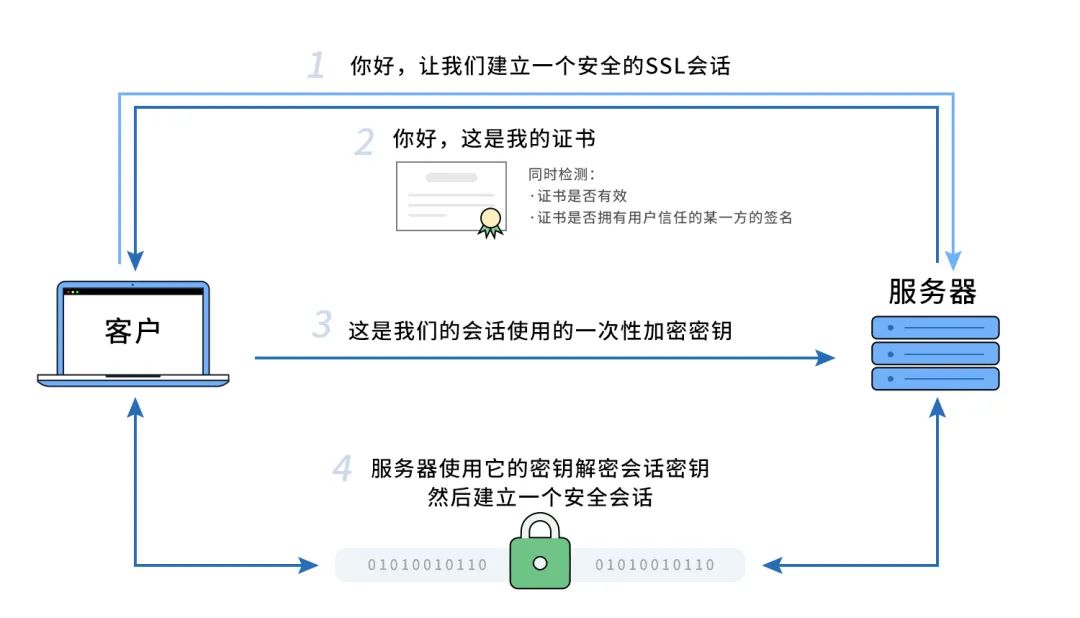

HTTP协议以明文方式发送内容,不提供任何方式的数据加密,攻击者通过数据抓包就能轻松拦截客户端和网站服务器之间传输的明文数据,直接获取其中的重要信息,因此HTTP协议不适用于传输一些敏感信息,比如信用卡号、密码等。

如果网站仍然在登录、支付页面或需要用户输入文本的表单页面使用HTTP协议,那么用户输入的任何机密数据都可能在传输过程中被窃取或篡改。2016年因数据泄露相关事件,造成中国网民的经济损失高达915亿元,出现数据泄露事故的网站也受到股价下滑、用户流失、品牌贬值等负面影响。

钓鱼网站对商誉造成损失

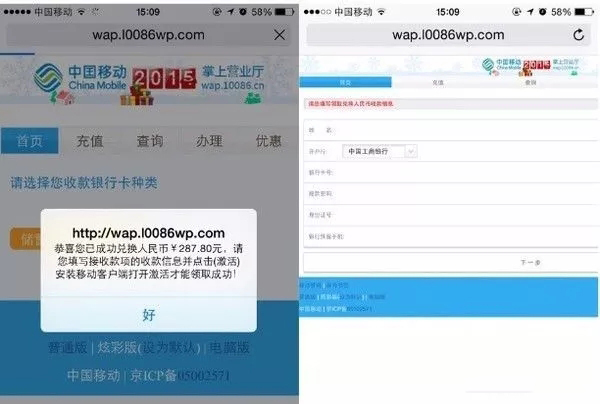

最典型的网络钓鱼攻击,是将用户引诱到一个通过精心设计的、与用户访问的目标网站非常相似的钓鱼网站上,用复制图片、网页设计、相似的域名、URL隐藏、URL缩短等方式,混淆用户的判断,以此骗取用户个人敏感信息或支付款项,再利用个人敏感信息实施精准诈骗。在钓鱼攻击的流程中,一个以假乱真的钓鱼网站是钓鱼骗局最重要的组成部分,结合伪基站短信、钓鱼邮件、客户端木马程序等技术方式,网络钓鱼攻击的成功率高得惊人。

被钓鱼网站仿冒的通常是一些合法的品牌网站,拥有一定的用户量并需要进行敏感信息交互,比如网上银行、电子商务网站、电信运营商网站、在线旅游、酒店、订票服务等等。如果用户经常遭遇仿冒某些品牌网站的钓鱼网站欺诈并造成经济损失,表面看起来用户的损失似乎跟这些品牌网站没有任何关系,但是实际上已经给用户留下了不可挽回的负面印象,用户继续选择这些品牌网站的意愿也大大降低。如何建立安全可信、让用户能够轻松识别真伪的网站,保护用户免受钓鱼网站欺骗,是网站所有者应该严肃面对的问题。

有效降低损失,SSL证书真的不贵!

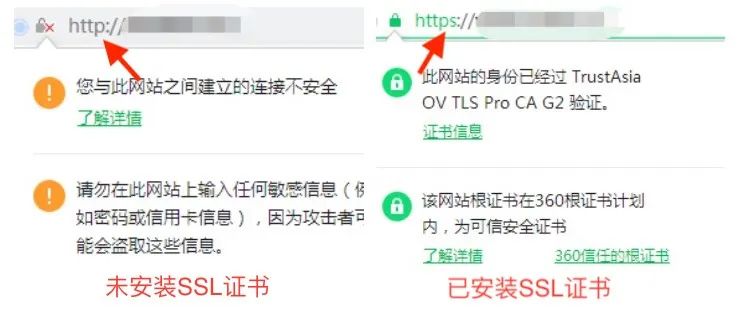

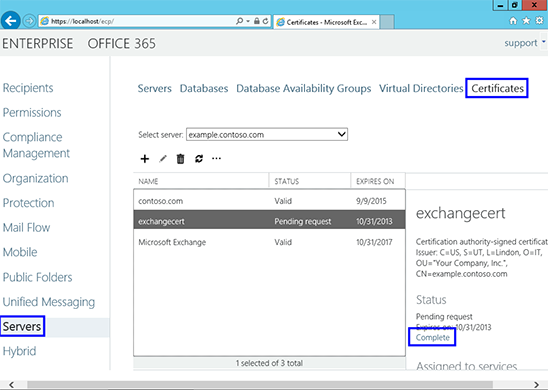

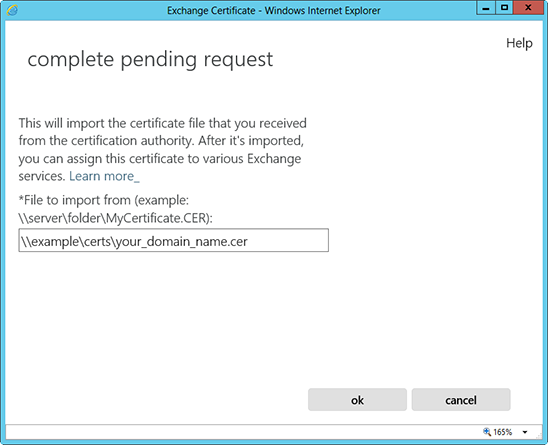

网站部署SSL证书后,采用HTTPS加密传输数据,规避浏览器“不安全”警告,防止访客流失;用户数据高强度加密传输,防止流量劫持和数据泄露;严格认证网站身份信息,并通过证书内容及浏览器向用户展示网站真实身份,让用户能够轻松识别真实网站,免受钓鱼网站威胁,有效解决流量劫持、数据泄露、钓鱼攻击等几大网站安全问题并降低由此带来的损失,而这些并不需要花费昂贵的费用。

SSL证书帮助网站建立安全的数据交互、树立可信的品牌形象,并提供最优惠的SSL证书价格。最低800元起,网站即可在所有浏览器展示绿色地址栏和单位名称,并建立安全的HTTPS加密传输。

QQ咨询

QQ咨询 阿里旺旺

阿里旺旺 #skype#

#skype#