随着互联网的发展,更好地保护网站的解决方案越来越多。近年来,谷歌一直致力于通过鼓励网站所有者使用HTTPS协议使互联网成为一个更安全的地方,该协议可以确保从您的计算机发送到您正在浏览的站点的数据是加密的,并安全地传输。

今年7月份,网络安全措施将变的更加严格。随着Chrome68的发布,谷歌将把所有没有采用HTTPS的站点标记为不安全。我将解释为什么SSL证书如此重要,以及它们对您的企业或个人网站的好处。

什么是SSL证书?

SSL(安全套接字层)证书已经诞生了20多年。拥有SSL可以确保网站访问者的敏感数据通过安全网络传输。尽管SSL有这个重要的组件,但是由于证书的价格和实现的复杂性,许多用户和组织都推迟了采用它们。现在,获得SSL证书要比以往容易得多,因为有很多平台免费提供SSL证书的计划,并且使它们的安装变的超级简单。

拥有SSL证书重要吗?

如果你仍然需要被说服启用SSL证书,以下是几个重要的原因:

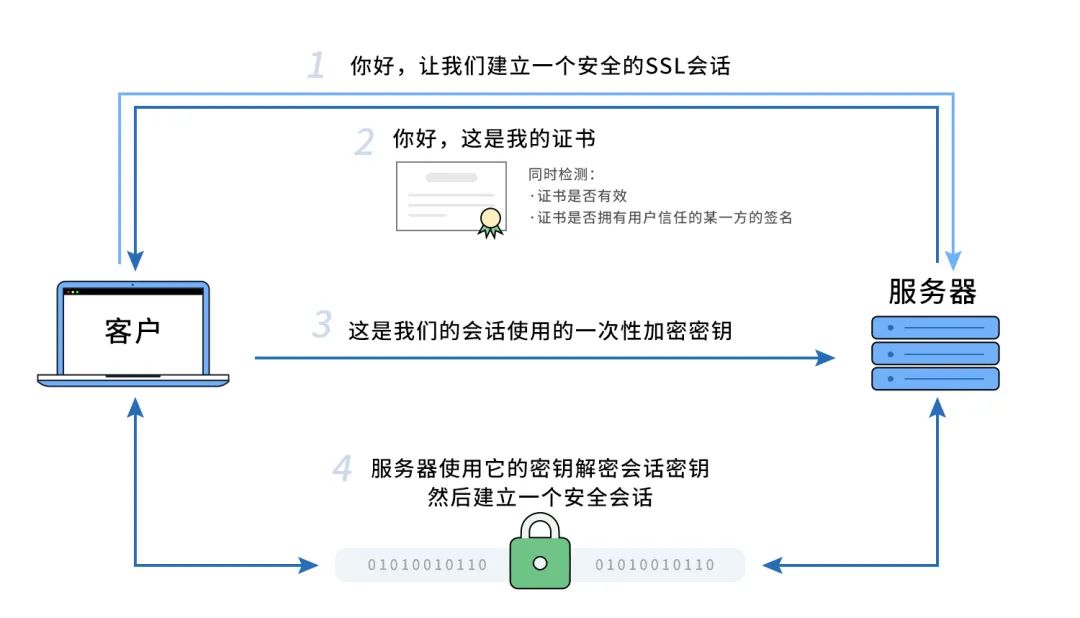

提高网站安全性:首先,SSL证书将保护从您的网站传输到您的网站的敏感数据。这些信息可以是登录细节、注册、地址和支付或个人信息。SSL证书将加密连接,并帮助保护访问者的数据不被攻击者滥用。

所有子域名的安全性:一种称为通配符的特定类型的SSL证书允许您使用一个SSL证书保护主站点及其所有子域名(如jn.sslgood.com或ali.sslgood.com)。如果您是一位企业网站所有者,或者维护多个子域名的大型网站,那么这一点尤其有用。使用标准SSL,您必须为每个子域名安装单独的证书。

对客户的信誉和信任:SSL证书的一个重要好处是,它们将帮助您获得访问者的信任。您的网站将在浏览器的地址栏显示安全挂锁。这将表明连接是安全的,您的网站的访问者会觉得您重视他们的隐私。如果您的网站没有SSL证书,一些浏览器可能会将其标记为“不安全”。

SEO优势:安装SSL证书的另一个好处是,你的网站将获得SEO排名的提高。根据HTTPSeverywhere计划,谷歌给加密连接的网站一个轻微的排名提升。尽管这种提升可能并不显著,但是拥有SSL将使您相对于还没有证书的竞争对手具有优势。

如何获得SSL证书?

获得SSL证书的最常见方法是检查当前网站托管提供商是否提供SSL证书。目前,大多数SSL版本都是付费的。然而,越来越多的公司开始发布免费的SSL证书,包括赛门铁克这样的大公司。网站SSL证书加密变的越来越普及。Let’sEncrypt是由领先的IT公司的专业人员组成的,它使每个人都可以轻松(而且免费)地连接到自己的网站,从而加强了网站的安全性。该公司最近还免费发布了通配符SSL证书。

如果您有一个企业级站点(或多个站点),请考虑使用EV证书。EV证书具有严格的身份验证过程,并将在浏览器的URL中添加更多可见的信任指标,如公司名称、国家缩写、绿色栏等等。

总而言之,为您的企业或个人网站激活SSL证书是非常重要的,一些web主机提供商已经使安装它们变得简单和快速。不要错过充分利用HTTPS的变革,为您的网站访问者添加额外的安全保护,并获得他们的信任。

QQ咨询

QQ咨询 阿里旺旺

阿里旺旺 #skype#

#skype#